在当今数字化时代,网络空间的安全面临着前所未有的严峻挑战,随着信息技术的迅猛发展,各类网络攻击手段层出不穷,从简单的恶意软件感染到复杂的高级持续性威胁(APT),无不对个人、企业和国家的信息安全构成了巨大威胁,在这一背景下,入侵检测系统(Intrusion Detection System,简称 IDS)应运而生,成为网络安全领域不可或缺的关键技术手段之一,宛如一道坚固的防线,默默地守护着网络世界的安宁与稳定。

入侵检测系统的核心价值在于其能够实时监测网络或系统中的异常活动,并及时发出警报,以便安全管理员采取相应的应对措施,它犹如一位警惕的卫士,时刻审视着网络流量的每一个细节,通过对大量数据的分析和处理,识别出其中可能存在的入侵行为迹象,这一过程涉及到多个层面的技术应用和复杂算法,包括特征检测、异常检测以及机器学习等先进技术,使得 IDS 能够精准地捕捉到各种潜在的安全威胁,无论是来自外部黑客的攻击,还是内部人员的误操作或恶意行为。

从工作原理来看,入侵检测系统主要依赖于预先设定的规则库和行为模型,规则库中包含了已知的攻击模式、恶意 IP 地址、可疑的网络连接等信息,当网络流量与这些规则相匹配时,系统就会立即触发警报,而行为模型则是通过分析正常网络行为的统计特征建立起来的,一旦发现当前网络行为与之出现显著偏差,就可能预示着入侵事件的发生,在一个企业办公网络中,如果平时某个时间段内的网络带宽使用量相对稳定,但突然在某个时刻出现了远超平常水平的数据传输量,这可能就是网络遭受 DDoS(分布式拒绝服务)攻击的迹象,入侵检测系统能够迅速察觉到这种异常并发出警告。

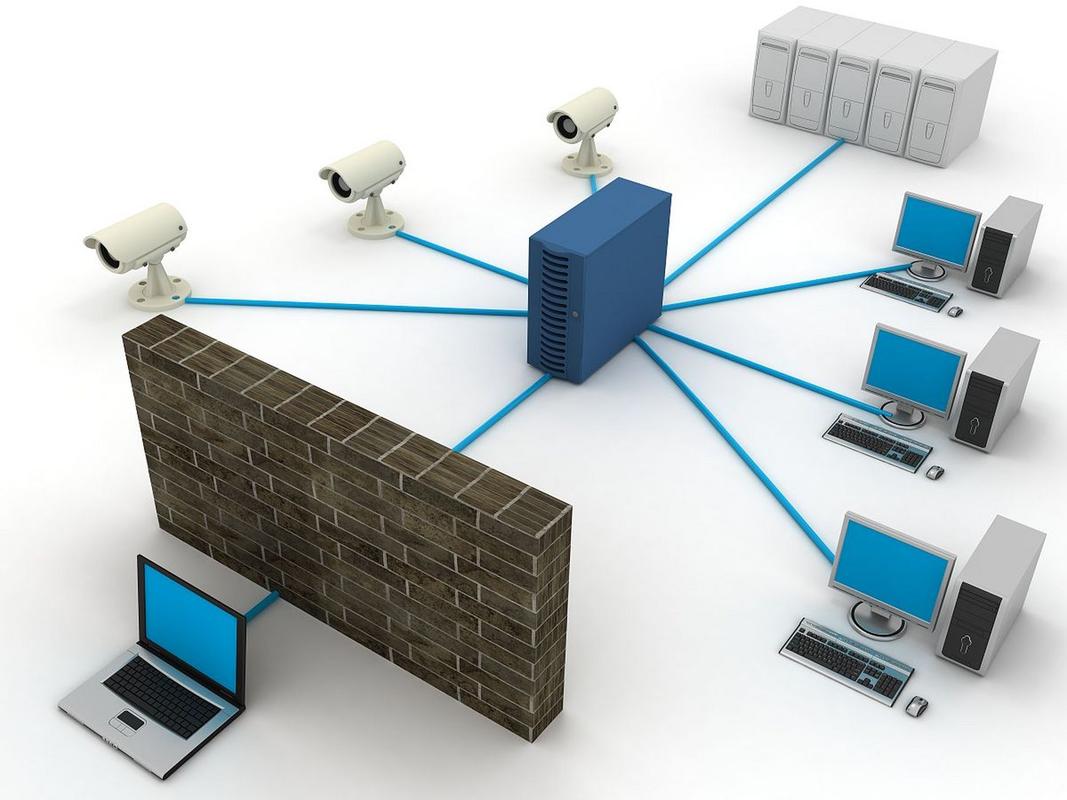

在实际应用中,入侵检测系统具有多种部署方式和形态,基于网络的入侵检测系统(NIDS)通常部署在网络边界或关键节点处,如企业的互联网接入点、内部局域网的核心交换机等位置,它可以监控整个网络段的流量情况,对经过的数据包进行深度分析,检测其中是否包含恶意代码、端口扫描、IP 欺骗等攻击行为,而基于主机的入侵检测系统(HIDS)则安装在特定的服务器或终端设备上,专注于对该主机自身的系统调用、文件完整性、用户登录行为等进行监控,能够更精准地发现针对本地系统的入侵活动,当一台服务器上的某个重要文件被非法篡改时,HIDS 可以通过对比文件的哈希值变化迅速察觉到这一异常情况,并向管理员报告。

入侵检测系统并非万能,也面临着一些挑战和局限性,随着网络攻击技术的不断演进,攻击者采用的手段越来越隐蔽和复杂,传统的特征匹配方法可能会难以准确识别新型攻击,一些 APT 攻击会利用零日漏洞,在未被公开发现之前就对目标系统进行渗透,这种情况下,基于已知特征的入侵检测系统可能无法及时发现异常,大量的误报和漏报问题也会影响系统的实际效果,由于网络环境的复杂性和多变性,一些正常的网络活动可能会被错误地判定为入侵行为,导致安全管理员疲于应对大量的虚假警报;而某些真正的入侵行为又可能因为其巧妙的伪装而逃过系统的检测,从而使安全隐患得以潜伏和发展。

为了克服这些挑战,入侵检测系统也在不断发展和演进,研究人员开始引入更多的人工智能和机器学习算法,使系统能够自主学习和适应新的攻击模式,通过训练深度学习模型来分析海量的网络数据,自动提取其中的异常特征,从而更准确地识别未知攻击,与其他安全技术的融合也成为发展趋势,如将入侵检测系统与防火墙、加密技术、安全信息与事件管理系统(SIEM)等相结合,形成多层次、全方位的安全防护体系,实现优势互补,共同应对复杂多变的网络安全威胁。

入侵检测系统作为网络安全的重要组成部分,在保护网络资产安全、维护网络秩序稳定方面发挥着不可替代的作用,尽管面临诸多挑战,但随着技术的不断创新和完善,它将不断提升自身的检测能力和准确性,继续为我们在数字化浪潮中保驾护航,确保网络世界的安全与和谐。