本文目录导读:

在当今数字化时代,网络安全已成为个人、企业乃至国家层面不可忽视的重要议题,随着信息技术的飞速发展,网络攻击手段日益复杂多变,从简单的密码猜测到高级持续性威胁(APT),无一不在挑战着信息安全的边界,在这样的背景下,入侵检测系统(Intrusion Detection System, IDS)作为网络安全防御体系的关键组成部分,扮演着至关重要的角色,它不仅是防火墙之后的第二道防线,更是主动识别和响应潜在威胁的智能卫士。

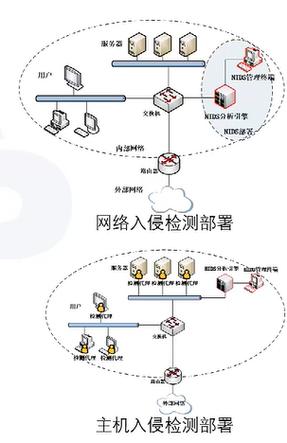

入侵检测系统的基石:定义与分类

1. 定义

入侵检测系统是一种通过收集网络流量、系统日志、用户行为等数据,运用特定的算法和技术进行分析,以识别出违反安全策略或异常行为的系统,其核心目标是在恶意活动造成实质性损害之前,及时发现并采取措施阻止或缓解这些威胁。

2. 分类

- 基于签名的检测(Signature-based Detection):这是最传统的入侵检测方法,依赖于预定义的攻击模式数据库(即“签名”),当监测到的数据与已知攻击签名匹配时,系统即判定为入侵行为,优点是误报率低,但对未知威胁检测能力有限。

- 基于异常的检测(Anomaly-based Detection):此方法不依赖特定的攻击签名,而是建立系统正常行为的模型,任何偏离该模型的行为都被视为可疑,这种方法能够发现新型攻击,但可能会产生较高的误报率。

- 混合型检测:结合了上述两种方法的优点,既利用签名库快速识别已知威胁,又通过异常检测机制捕捉未知攻击,提高了检测的准确性和覆盖率。

入侵检测系统的核心技术与组件

1. 数据采集

数据采集是IDS运作的第一步,涉及从网络接口卡、系统日志、应用程序等多种来源收集数据,这些数据可能包括网络包头信息、协议内容、系统调用记录、进程活动等。

2. 数据处理与分析

采集到的数据需要经过预处理,如归一化、特征提取等,以便后续分析,分析方法包括但不限于:

- 规则引擎:对于基于签名的检测,使用规则引擎匹配数据与攻击签名。

- 机器学习算法:在异常检测中,利用机器学习模型(如决策树、支持向量机、神经网络等)学习正常行为模式,识别异常行为。

- 统计方法:通过统计分析网络流量特征,如平均包大小、连接速率等,识别异常模式。

3. 警报与响应

一旦检测到潜在的入侵行为,IDS将触发警报,并根据预设的规则进行自动响应,如阻断会话、重置连接、通知管理员等,以减少损失。

入侵检测系统的应用与挑战

1. 应用场景

- 企业网络:保护企业免受外部攻击,监控内部滥用权限行为。

- 数据中心:监控云服务环境,防止数据泄露和服务中断。

- 政府机构:保护敏感信息,抵御网络间谍活动和恐怖袭击。

2. 面临的挑战

- 复杂多变的威胁环境:黑客技术不断进步,新型攻击手法层出不穷,要求IDS持续更新升级。

- 高误报率:特别是基于异常的检测方法,易因正常行为的多样性导致误判。

- 性能开销:高效的入侵检测往往需要消耗大量计算资源,如何在不牺牲性能的前提下实现有效防护是一个难题。

- 隐私保护:在确保安全的同时,如何平衡用户隐私权益,避免过度监控也是一个重要议题。

未来发展趋势

随着人工智能、大数据技术的不断成熟,未来的入侵检测系统将更加智能化、自适应,深度学习模型能够更精准地识别复杂模式,减少误报;云原生架构使得IDS能够灵活部署于各种环境,实现弹性扩展;跨平台、跨领域的协同防御将成为新趋势,形成更加全面、立体的网络安全防护网,隐私保护技术的进步也将促使IDS在保障安全的同时,更好地尊重用户隐私。

入侵检测系统作为网络安全的守护神,其发展与优化永无止境,面对日益严峻的网络安全挑战,只有不断创新技术、完善机制,才能构建起坚不可摧的数字防线,守护好我们的网络空间。